Содержание

Серверная — это не просто помещение с мерцающими светодиодами и монотонным гулом вентиляторов. Это цифровое сердце бизнеса, где каждый байт данных пульсирует в такт работе компании, а каждый компонент инфраструктуры становится звеном невидимой цепи, от прочности которой зависит выживание организации. Ошибка здесь не прощает компромиссов: час простоя трансформируется в тысячи упущенных сделок, репутационные шрамы и юридические риски. Разбирая типичные уязвимости, мы не просто перечисляем проблемы — мы раскрываем архитектуру устойчивости, превращая серверную из зоны потенциального хаоса в оплот предсказуемости и технологического совершенства.

Температурный коллапс: почему датчики климата молчат перед аварией

Контроль микроклимата в серверной часто воспринимается как рутинная метрика, однако сбой системы климатического мониторинга — это тихий предвестник катастрофы. Когда датчики температуры и влажности выходят из строя, калибровка сбивается или каналы передачи данных обрываются, администраторы остаются слепыми к реальным условиям в машинном зале. Серверы работают в режиме термического самообмана: процессоры сбрасывают частоты, твердотельные накопители деградируют, а электролитические конденсаторы на материнских платах высыхают ускоренными темпами.

Методы исправления:

- Внедрите избыточную сенсорную сеть с резервированием каналов связи (Ethernet + LoRaWAN/4G).

- Настройте автоматическую калибровку раз в квартал с использованием эталонных термометров и гигрометров класса точности ±0.2%.

- Интегрируйте датчики с системой управления зданием (BMS) через протоколы Modbus RTU/TCP или BACnet.

Для программной реализации мониторинга климата часто используют связку Telegraf + InfluxDB + Grafana. Ниже приведен базовый конфигурационный файл для сбора данных с SNMP-совместимых климатических контроллеров:

[[inputs.snmp]]

agents = ["udp://192.168.10.50:161"]

version = 2

community = "public_ro"

[[inputs.snmp.field]]

name = "temp_intake"

oid = "1.3.6.1.4.1.99999.1.2.3.1"

[[inputs.snmp.field]]

name = "humidity_exhaust"

oid = "1.3.6.1.4.1.99999.1.2.4.1"

[[outputs.influxdb]]

urls = ["http://127.0.0.1:8086"]

database = "serverroom_climate"Такая архитектура гарантирует, что даже при выходе из строя основного контроллера резервный узел перехватит эстафету, а инженеры получат уведомление задолго до того, как температура пересечет критический порог в 27°C по стандарту ASHRAE TC 9.9.

Термический шок серверов: скрытые причины перегрева и методы охлаждения

Перегрев — это не внезапный пожар, а хроническая болезнь инфраструктуры. Он накапливается месяцами: забитые пылью радиаторы, нарушенная аэродинамика стоек, отсутствие заглушек (blanking panels), плотная компоновка GPU-узлов. Воздух, как кровь в организме, должен двигаться по четким руслам: холодный фронт — в переднюю часть стоек (cold aisle), горячий отток — в заднюю (hot aisle). Когда эти потоки смешиваются, КПД охлаждения падает на 40–60%, а вентиляторы работают на пределе, потребляя избыточную электроэнергию и создавая акустический стресс.

Стратегия охлаждения:

- Внедрите аэродинамическое зонирование: холодные коридоры закрывайте стеклянными дверями, горячие — оставляйте открытыми для отвода.

- Установите частотные преобразователи (VFD) на компрессорах прецизионных кондиционеров.

- Проведите CFD-моделирование (Computational Fluid Dynamics) перед монтажом новых стоек, чтобы избежать локальных перегревов (hot spots).

Для экстренного снижения температуры допустимо использовать портативные охладители, но это тактическое решение. Стратегически важно настроить динамическое управление оборотами вентиляторов через IPMI. Пример Bash-скрипта для мониторинга и автоматической регулировки:

#!/bin/bash

THRESHOLD=75

CURRENT_TEMP=$(ipmitool sdr type temperature | grep "CPU Temp" | awk '{print $4}')

if (( (echo "$CURRENT_TEMP > $THRESHOLD" | bc -l) )); then

ipmitool raw 0x30 0x30 0x01 0x00 0x64 # Установка скорости вентиляторов на 100%

echo "$(date) - CRITICAL: Overheat detected. Fan speed maxed." >> /var/log/server_thermal.log

curl -X POST https://monitoring.company.com/api/alert -d "status=overheat&temp=URRENT_TEMP"

fiПодобные автоматизированные петли обратной связи превращают серверную из пассивного потребителя энергии в адаптивную экосистему, где каждый ватт охлаждения работает на производительность.

Влажность под микроскопом: как избежать статического разряда и конденсата

Влажность в серверной — это невидимый балансир между электрической тишиной и коррозийным штормом. При уровне ниже 40% RH воздух становится диэлектриком, накапливающим статическое электричество. Один разряд в 5–10 кВ способен вывести из строя сетевой интерфейс или повредить NAND-ячейки SSD. При превышении 60% RH на металлических поверхностях и печатных платах начинает выпадать конденсат, запуская электрохимическую миграцию меди и олова.

Технические решения:

- Поддерживайте диапазон 45–55% RH с точностью ±3%.

- Используйте десикантные осушители с регенерацией адсорбента для точного контроля точки росы.

- Обеспечьте герметизацию кабельных вводов с помощью огнеупорных манжет и силиконовых уплотнителей.

Для автоматизации управления увлажнением/осушением применяют PID-регуляторы в контроллерах климата. Логика их работы строится на дифференциальных уравнениях, но в мониторинге достаточно настроить правило алертинга. Пример конфигурации Alertmanager для Prometheus:

groups: - name: humidity_alerts rules: - alert: HighHumidity expr: serverroom_humidity_percent > 60 for: 5m labels: severity: warning annotations: summary: "Влажность превысила 60% в секции {{ $labels.zone }}" description: "Активировать осушители. Проверить герметичность дверей и дренаж кондиционера."

Такой подход исключает человеческий фактор и гарантирует, что микроклимат будет поддерживаться на уровне лабораторных стандартов, а не «на глазок».

Геометрия порядка: зонирование серверной и защита периметра

Физическая организация серверной — это архитектура пространства, где каждый сантиметр несет функциональную нагрузку. Неправильное размещение стоек, отсутствие монтажных зазоров, игнорирование несущей способности фальшпола приводят к тому, что инфраструктура превращается в лабиринт, где даже замена диска требует инженерного экспедиционного отряда. Стандарт TIA-942 и рекомендации Uptime Institute четко регламентируют минимальные проходы (не менее 1 метра), зоны технического обслуживания и весовые ограничения (обычно 1200–1500 кг/м² для raised floor).

Методы оптимизации:

- Внедрите DCIM-системы (Data Center Infrastructure Management) для цифрового двойника помещения.

- Разделите пространство на зоны: активное оборудование, пассивная коммутация, источники питания, системы пожаротушения.

- Используйте модульные шкафы с перфорированными дверями (проходимость воздуха не менее 65%).

Правильное зонирование — это не эстетика, а инженерная необходимость. Оно сокращает время восстановления на 40%, упрощает аудит и позволяет масштабировать мощности без остановки текущих сервисов.

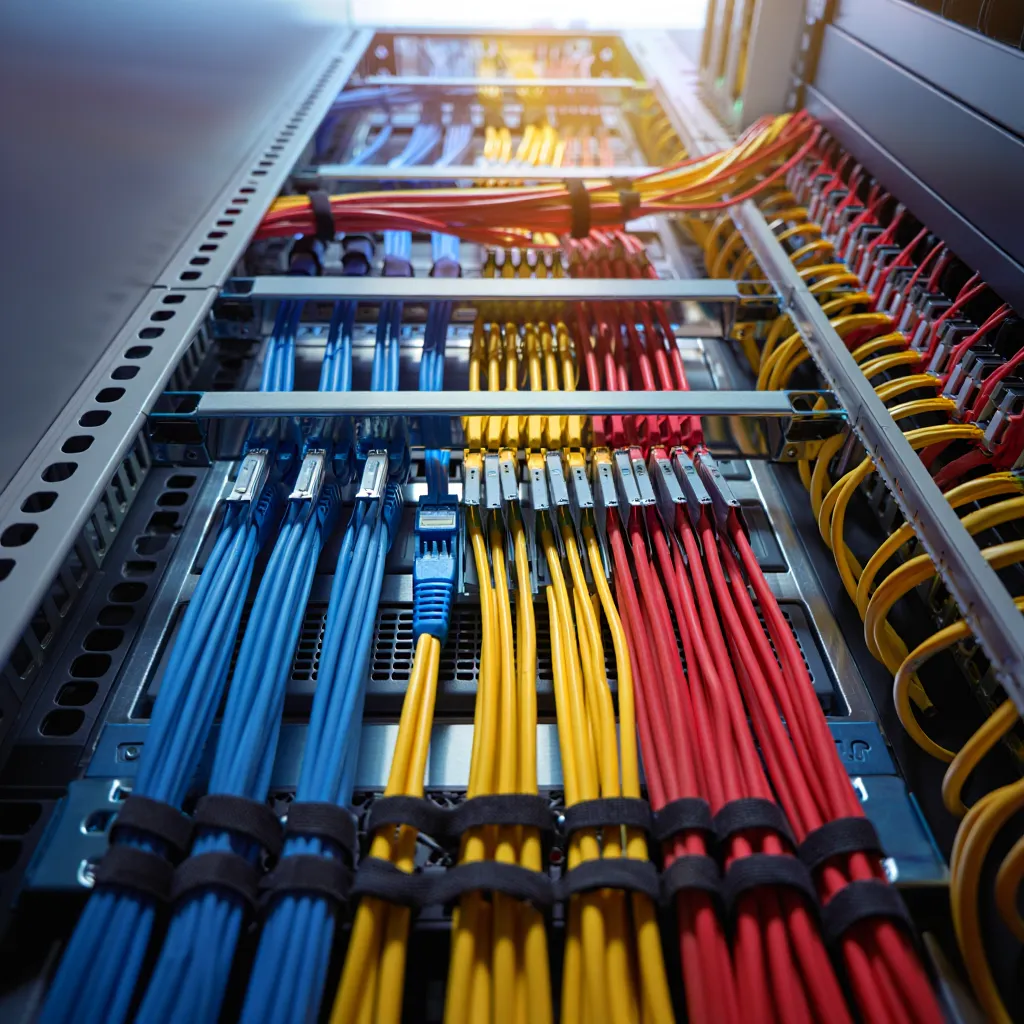

Кабельный лабиринт: от спагетти к структурированной СКС

Кабельный хаос — это визуальный симптом системного беспорядка. Сплетения витых пар и оптических патч-кордов блокируют воздушные потоки, создают механическое напряжение на портах RJ-45/SFP, а при инциденте превращают поиск неисправности в археологические раскопки. Каждый неподписанный кабель — это потенциальная точка отказа, каждый пластиковый хомут (стяжка) — риск микротрещин в изоляции при температурных деформациях.

Стратегия кабель-менеджмента:

- Перейдите на велкро-ленты (липучки) — они не повреждают оболочку и позволяют быстро модифицировать трассы.

- Внедрите горизонтальные и вертикальные кабельные органайзеры с радиусом изгиба, соответствующим стандарту (не менее 4× диаметр кабеля для оптики).

- Используйте цветовое кодирование: синий — данные, желтый — VoIP, красный — питание, черный — заземление.

Маркировка должна соответствовать TIA-606-B. Каждый патч-корд, порт коммутатора и розетка получают уникальный идентификатор. Для автоматизации инвентаризации можно использовать скрипт, парсящий SNMP-таблицы интерфейсов и сопоставляющий их с базой документации:

import pysnmp.hlapi as snmp import csv def export_cable_inventory(switch_ip, community): inventory = [] for (errorIndication, errorStatus, errorIndex, varBinds) in snmp.walk( snmp.CommunityData(community), snmp.UdpTransportTarget((switch_ip, 161)), snmp.ContextData(), snmp.ObjectType(snmp.ObjectIdentity('IF-MIB', 'ifDescr')), snmp.ObjectType(snmp.ObjectIdentity('IF-MIB', 'ifOperStatus')) ): if errorIndication: print(errorIndication) break elif errorStatus: print(errorStatus) break else: port_name = varBinds[0][1].prettyPrint() status = "UP" if varBinds[1][1].prettyPrint() == "1" else "DOWN" inventory.append([port_name, status])

Структурированная СКС — это кровеносная система серверной, где каждый сосуд подписан, каждый узел предсказуем, а обслуживание занимает минуты, а не часы.

Цифровая крепость: биометрия, СКУД и регламенты доступа

Физическая безопасность серверной часто отходит на второй план перед киберугрозами, но проникновение в машинный зал обходит любой файрвол. Один неавторизованный доступ, один забытый ноутбук в стойке, один случайный посетитель с телефоном — и конфиденциальность данных превращается в миф. Серверная должна работать по принципу zero-trust физической среды: доверяй, но верифицируй на каждом шаге.

Комплексная защита включает:

- Многофакторный контроль доступа (СКУД): карта + PIN или биометрия (отпечаток/радужка).

- Тамбур-шлюзы (mantraps), исключающие проход «хвостом» (tailgating).

- Видеонаблюдение с аналитикой: распознавание лиц, трекинг перемещений, детекция оставленных предметов.

Журналирование входов должно интегрироваться с SIEM-системой. Любая попытка несанкционированного доступа, открытие двери вне рабочего окна или сбой считывателя автоматически генерирует инцидент. Политика посещений обязывает подрядчиков работать исключительно в сопровождении ответственного инженера, с обязательной регистрацией в журнале и временным ограничением доступа по часам.

Энергокризис в миниатюре: защита от скачков и экологических угроз

Серверная существует на тонкой грани между стабильностью и энтропией. Гармоники в сети, микроскачки напряжения, статические разряды, вибрации от соседнего оборудования — все это невидимые враги, постепенно разрушающие полупроводниковые структуры. Экологические риски включают не только климат, но и пожарную безопасность, защиту от грызунов, сейсмическую устойчивость и правильную организацию заземления.

Стратегия защиты:

- Оборудуйте помещение устройствами защиты от импульсных перенапряжений (УЗИП/SPD) класса I и II.

- Создайте систему уравнивания потенциалов с отдельным контуром заземления (сопротивление не более 1 Ом).

- Применяйте газовые системы пожаротушения (Novec 1230, FM-200), не повреждающие электронику и не требующие эвакуации людей при срабатывании.

Мониторинг качества электроэнергии (Power Quality) через анализаторы сети позволяет выявлять провалы (sags), выбросы (swells) и гармоники до того, как они достигнут блоков питания серверов. Профилактика здесь дешевле любого ремонта.

ИБП и генераторы: архитектура бесперебойного энергоснабжения

Электропитание — это фундамент, на котором стоит вся цифровая пирамида. Отключение на 200 миллисекунд может привести к падению RAID-массива, повреждению файловой системы ZFS/Ext4 и потере транзакций. Недостаточная защита проявляется в использовании бытовых сетевых фильтров вместо профессиональных ИБП, отсутствии резервирования (N+1), игнорировании деградации аккумуляторных батарей.

Архитектурные принципы:

- Применяйте онлайн ИБП с двойным преобразованием (Double Conversion), обеспечивающие идеальную синусоиду и гальваническую развязку.

- Организуйте резервирование по схеме N+1 или 2N для критичных нагрузок.

- Внедрите АВР (автоматический ввод резерва) с тестированием генератора под нагрузкой не реже 1 раза в месяц.

Для мониторинга состояния ИБП через SNMP используют OID ветки 1.3.6.1.4.1.318.1.1.1 (APC) или аналогичные. Пример конфигурации для интеграции с Zabbix:

Host: UPS-APC-Main

Interface: SNMPv2c

Items:

- upsAdvBatteryCapacity (1.3.6.1.4.1.318.1.1.1.2.2.1.0)

- upsAdvInputLineVoltage (1.3.6.1.4.1.318.1.1.1.3.2.1.0)

- upsAdvOutputLoad (1.3.6.1.4.1.318.1.1.1.4.2.3.0)

Triggers:

- {UPS:upsAdvBatteryCapacity.last()}<30 → High Severity: Battery degraded

- {UPS:upsAdvOutputLoad.last()}>85 → Warning: Load approaching limit

Такой подход гарантирует, что при потере основного питания инфраструктура перейдет в автономный режим без единого сбоя, а инженеры получат точное время автономной работы для принятия решений.

Водная угроза: системы раннего обнаружения протечек и дренаж

Вода в серверной — это не авария, а приговор. Конденсат от прецизионных кондиционеров, протечки кровли, разрыв труб отопления или систем пожаротушения способны за минуты превратить стойки стоимостью в миллионы в груду оплавленного металла и окислившихся плат. Вода проводит ток, вызывает короткие замыкания и запускает электрокоррозию, которая продолжает уничтожать оборудование даже после высыхания.

Методы защиты:

- Установите кабельные датчики протечек (зонды) по периметру фальшпола и под кондиционерами.

- Обеспечьте уклон пола (1–2%) и дренажные каналы с отводом за пределы машинного зала.

- Разместите оборудование на приподнятых платформах или используйте фальшпол высотой от 30 см.

Интеграция датчиков с контроллером позволяет не только оповещать, но и автоматически перекрывать электромагнитные клапаны подачи воды в систему кондиционирования. Пример логики на Node-RED для обработки сигнала протечки:

[

{"id":"leak_sensor","type":"mqtt in","topic":"sensors/leak/zone_a","payload":"1"},

{"id":"close_valve","type":"mqtt out","topic":"actuators/water_valve","payload":"0"},

{"id":"alert_engineer","type":"function","func":"msg.payload = {to:Адрес электронной почты защищен от спам-ботов. Для просмотра адреса в браузере должен быть включен Javascript. ', subject:'LEAK DETECTED', body:'Zone A water leak. Valve closed automatically.'}; return msg;"},

{"id":"send_email","type":"e-mail"}

]

Раннее обнаружение и автоматическая изоляция источника влаги — это разница между заменой одного кондиционера и полным восстановлением инфраструктуры.

Технический пульс: стратегия проактивного обслуживания и телеметрии

Обслуживание серверной не должно быть реакцией на поломку. Это проактивный ритуал, выстроенный на данных, а не на интуиции. Телеметрия собирает тысячи метрик в секунду: SMART-атрибутов дисков, ECC-ошибок памяти, циклов записи SSD, времени отклика RAID-контроллеров. Игнорирование этих сигналов ведет к каскадным отказам, когда один изношенный вентилятор тянет за собой перегрев всего шкафа.

Стратегия проактивного ТО:

- Внедрите CMMS-систему (Computerized Maintenance Management System) для планирования работ.

- Проводите профилактическую чистку фильтров и радиаторов антистатическими пылесосами не реже 1 раза в квартал.

- Анализируйте тренды деградации: если температура на диске растет на 0.5°C в месяц — планируйте замену до достижения порога.

Регулярные обновления прошивок (firmware), микрокода CPU и драйверов контроллеров закрывают уязвимости и повышают стабильность. Отложенные обновления накапливают технический долг, который неизбежно выплачивается в виде простоев.

Синдром отложенного ТО: чем грозит игнорирование регламентов

«Работает — не трогай» — самая опасная мантра в ИТ. Отложенное техническое обслуживание создает эффект снежного кома: забитые фильтры повышают нагрузку на компрессоры, устаревшая прошивка вызывает несовместимость с новым оборудованием, изношенные АКБ ИБП не выдерживают тестовую нагрузку. В итоге мелкая профилактика трансформируется в экстренный ремонт с трехкратным бюджетом.

Как разорвать цикл:

- Закрепите регламентные окна (maintenance windows) в календаре изменений (Change Advisory Board).

- Автоматизируйте проверку сроков гарантии и окончания поддержки (EOL/EOS) через скрипты.

- Внедрите Ansible-плейбуки для массовой проверки статусов компонентов:

Системный подход превращает обслуживание из обременительной обязанности в предсказуемый бизнес-процесс, где каждый элемент инфраструктуры имеет свой жизненный цикл и план замены.- name: Check hardware health status hosts: servers tasks: - name: Get SMART health command: smartctl -H /dev/sda register: smart_status failed_when: "'FAILED' in smart_status.stdout"

Все под контролем: настройка Zabbix/Prometheus для серверной

Мониторинг — это нервная система серверной. Без него администраторы работают вслепую, реагируя на инциденты постфактум. Современный стек мониторинга должен охватывать физический уровень (температура, влажность, доступ), сетевой уровень (задержки, потери пакетов, загрузка портов) и логический уровень (CPU, RAM, IOPS, очереди запросов).

Архитектура мониторинга:

- Уровень сбора: SNMP, IPMI, Redfish, WMI, exporters (Node Exporter, Blackbox Exporter).

- Уровень хранения: Time-Series Database (Prometheus, InfluxDB, VictoriaMetrics).

- Уровень визуализации и алертинга: Grafana, Zabbix, Alertmanager, PagerDuty.

Ключевое правило: минимизация алертного шума. Настройте группировку, дедупликацию и эскалацию. Ложные срабатывания убивают доверие к системе быстрее, чем отсутствие мониторинга. Используйте шаблоны (templates) для единообразного развертывания на новых стойках. Интегрируйте логи (ELK/Graylog) с метриками для сквозного анализа инцидентов.

Архитектура без единой точки отказа: HA-кластеры и дублирование

Отказоустойчивость — это не опция, а базовый архитектурный принцип. Любая инфраструктура должна проектироваться с допущением: «компонент откажет». Задача — сделать так, чтобы отказ одного элемента не привел к остановке сервиса. Это достигается через дублирование критичных путей: питания, сети, хранения, вычислительных узлов.

Методы реализации:

- Active-Passive / Active-Active кластеры с автоматическим фейловером.

- Redundant network paths (LACP, VRRP, BGP ECMP).

- RAID-массивы уровня 6 или 10 с горячим резервом (hot spare).

Пример конфигурации Keepalived для обеспечения виртуального IP-адреса при падении основного маршрутизатора:

vrrp_instance VI_1 {

state MASTER

interface eth0

virtual_router_id 51

priority 100

advert_int 1

authentication {

auth_type PASS

auth_pass secure_vrrp_pass

}

virtual_ipaddress {

192.168.100.10/24 dev eth0

}

notify_master "/usr/local/bin/failover.sh master"

notify_backup "/usr/local/bin/failover.sh backup"

}

Регулярное тестирование отказов (chaos engineering) в контролируемых условиях позволяет убедиться, что механизмы резервирования работают не на бумаге, а в боевой среде.

Правило 3-2-1: золотой стандарт резервного копирования данных

Бэкапы — это страховой полис цифровой цивилизации. Пока система работает, их ценность кажется абстрактной. В момент катастрофы они становятся единственной нитью, связывающей бизнес с выживанием. Правило 3-2-1 (3 копии данных, 2 разных носителя, 1 копия вне площадки) устарело в эпоху ransomware. Современный стандарт — 3-2-1-1-0: +1 неизменяемая (immutable) копия, 0 ошибок при восстановлении.

Стратегия резервного копирования:

- Используйте инкрементальные и дифференциальные бэкапы для оптимизации хранилища.

- Шифруйте данные на стороне клиента (AES-256) перед передачей в облако.

- Проводите тестовое восстановление (DR drill) не реже 1 раза в месяц на изолированном стенде.

Автоматизация процесса через инструменты вроде Restic или BorgBackup гарантирует воспроизводимость. Пример скрипта для создания зашифрованного архива с проверкой целостности:

#!/bin/bash

BACKUP_DIR="/mnt/offsite/backup_$(date +%Y%m%d)"

RESTIC_PASSWORD="your_secure_password"

restic -r $BACKUP_DIR backup /var/lib/mysql /etc --exclude="*.tmp"

restic -r $BACKUP_DIR check

restic forget --keep-daily 7 --keep-weekly 4 --keep-monthly 12 --prune

if [

?

−

e

q

0

]

;

t

h

e

n

e

c

h

o

"

?−eq0];thenecho"(date) - Backup successful and verified." >> /var/log/backup.log

else

echo "$(date) - CRITICAL: Backup or verification failed!" >> /var/log/backup.log

curl -X POST https://alerts.company.com/webhook/backup_fail

fi

Бэкап без проверки восстановления — это иллюзия безопасности. Только регулярные учения дают уверенность в RPO (Recovery Point Objective) и RTO (Recovery Time Objective).

Disaster Recovery Plan: от теории к боевым учениям

Отсутствие плана аварийного восстановления — это ходьба по канату без страховки. Даже идеальные бэкапы бесполезны, если команда не знает, кто запускает генератор, какие сервисы поднимать в первую очередь, куда звонить и как информировать клиентов. DRP (Disaster Recovery Plan) — это живой документ, регламентирующий действия при сбоях уровня инфраструктуры, кибератаках или стихийных бедствиях.

Структура эффективного DRP:

- Классификация инцидентов по уровню критичности (Tier 1–4).

- Runbooks (пошаговые инструкции) для каждого сценария с точными командами и таймингами.

- Дерево эскалации и коммуникационный план (внутренний, клиентский, регуляторный).

Раз в квартал проводите tabletop exercises (настольные учения), моделируя отказ питания, компрометацию контроллера домена или физическое повреждение стойки. Фиксируйте отклонения, обновляйте документацию, автоматизируйте ручные шаги. План должен быть доступен офлайн, напечатан и храниться в сейфе за пределами серверной.

FAQ: ответы на самые частые вопросы инженеров и ИТ-директоров

- Как понять, что серверная перегревается?

Техника подает четкие сигналы: вентиляторы выходят на максимальные обороты (акустический шум > 75 дБ), системы мониторинга фиксируют температурный троттлинг CPU/GPU, появляются ошибки ECC в логах, а отклик хранилищ замедляется. Игнорирование этих маркеров ведет к преждевременному износу компонентов на 30–50%.

Минимум раз в квартал, в запыленных регионах — раз в месяц. Используйте только антистатические пылесосы класса HEPA и сжатый воздух без влаги. Пыль — диэлектрик и теплоизолятор одновременно: она блокирует радиаторы и создает микроразряды.

Начните с инвентаризации и отключения неиспользуемых линий. Замените пластиковые стяжки на велкро-ленты, проведите трассы через горизонтальные органайзеры, внедрите цветовое кодирование и обязательную маркировку по TIA-606-B. Структурированная СКС окупается в первый же инцидент.

Немедленно отключите питание через ближайший аварийный выключатель (Emergency Power Off). Не пытайтесь включать оборудование «на просушку». Используйте безворсовые салфетки и инертный газ или сжатый воздух низкого давления. При попадании влаги на платы — передайте в сервисный центр для ультразвуковой очистки и проверки на коррозию.

Сетевой фильтр гасит высокочастотные помехи и кратковременные импульсы, но не обеспечивает автономность. Онлайн ИБП с двойным преобразованием непрерывно фильтрует входное напряжение, выдает чистую синусоиду и питает нагрузку от батарей при отключениях, давая время на корректное завершение сессий или запуск генератора. Используйте оба устройства каскадно: фильтр → ИБП → нагрузка.

Финальный аккорд: серверная как фундамент цифровой устойчивости бизнеса

Серверная комната — это не склад железа, а живой организм цифровой экономики. Каждый кабель, каждый датчик, каждый джоуль охлажденного воздуха и каждая строчка в плане восстановления работают на одну цель: непрерывность. Ошибки инфраструктуры не возникают мгновенно. Они накапливаются как ржавчина, незаметно разъедая фундамент, пока не наступает момент истины — час пик, сезон распродаж, кибератака или внезапный сбой сети.

Исправление этих десяти уязвимостей не требует героических усилий. Оно требует системности, дисциплины и уважения к инженерным стандартам. Контролируйте климат, упорядочивайте кабели, защищайте питание, автоматизируйте бэкапы и регулярно отрабатывайте сценарии восстановления. Когда серверная работает как часы, бизнес дышит спокойно. А вы, как архитектор этой тишины, получаете самую ценную награду — предсказуемость в мире, где единственная константа — это перемены.